参考答案:

【问题1】(1)是 (2)人员的安全管理及培训、安全制度与措施的建设、技术手段及安全策略 【问题2】(1)数据库系统管理软件 (2)概要文件(Profile)是数据库和系统资源限制的集合,是Oracle数据库安全策略的重要组成部分 【问题3】(1)多人负责原则、定期检查制度、备份制度、完善档案管理制度等 (2)一次性密码、基于时间的密码、定期更换密码等 【问题4】 (1)IDS是入侵检测系统,是依照一定的安全策略对网络、系统的运行状况进行监视,尽可能发现各种攻击企图、攻击行为或者攻击结果,以保证网络系统资源的机密性、完整性和可用性。防火墙不能替代IDS (2)适当。安全设备采购原则包括尽量采用我国自主研发技术和设备

详细解析:

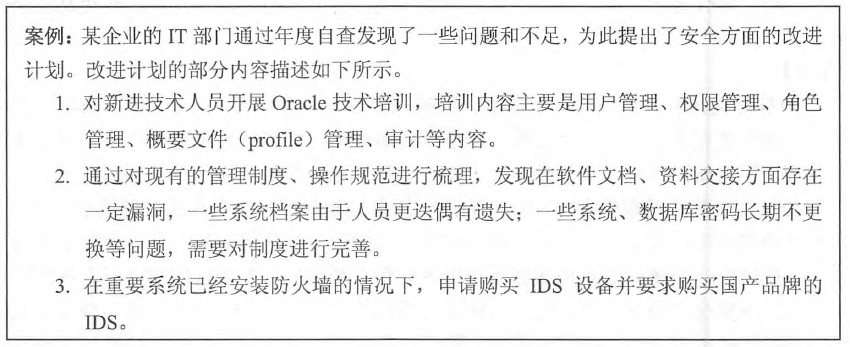

【问题1】本案例中所述的内容涉及人员安全培训、安全管理制度、设备安全等几个信息系统安全管理的内容。若处理不当,会从不同的层面对企业的信息安全构成不同程度的威胁。企业的安全管理需要采取人员防范与技术防范并重的原则,在此基础上更倾向于对人员的防范。对人员的防范管理主要是通过培训与安全制度来实现,技术防范的措施主要是通过技术手段与安全策略来实现。

【问题2】Oracle是美国Oracle公司提供的一个数据库系统管理软件。

概要文件是口令限制和资源限制的命名集合,是Oracle 安全策略的重要组成部分,利用概要文件可以对数据库用户进行口令管理和资源限制。例如使用概要文件可以指定口令有效期、口令校验函数、用户连接时间以及最大空闲时间等。

【问题3】信息系统通常不仅是运行中的软件和硬件系统,还包括软件文档、相关资料、服务合同、操作说明等保障信息系统运行的文件档案等。这些资料的遗失会给信息系统的长期运行和维护带来重大的安全隐患。通常情况下,可以采用定期检查、多人负责、健全档案管理、明确责任等多种安全措施进行保管。对于密码的管理可以采用强制更换的策略或者制度,比如一次性密码、基于时间有效性的密码、定期更换密码等。

【问题4】防火墙是设置在被保护网络(本地网络)和外部网络(主要是Internet)之间的一道防御系统,以防止发生不可预测的、潜在的破坏性侵入。它可以通过检测、限制、更改跨越防火墙的数据流,尽可能对外部屏蔽内部的信息、结构和运行状态,以此来保护内部网络中的信息、资源等不受外部网络中非法用户的侵犯。入侵检测系统(IDS) 是通过从计算机网络或计算机的关键点收集信息并进行分析,从中发现网络或系统中是否有违反安全策略的行为和被攻击的迹象。从安全的角度考虑,信息产品采用自主品牌更符合国家的安全战略的长期需求。