参考答案: D

详细解析:

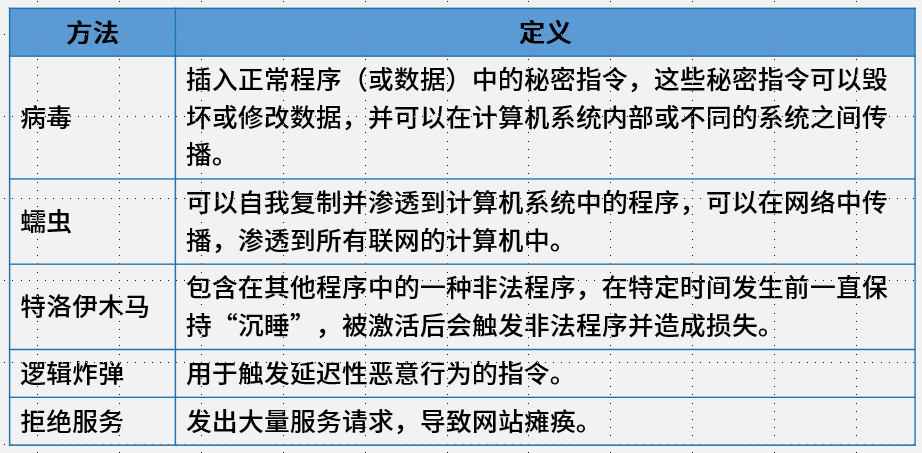

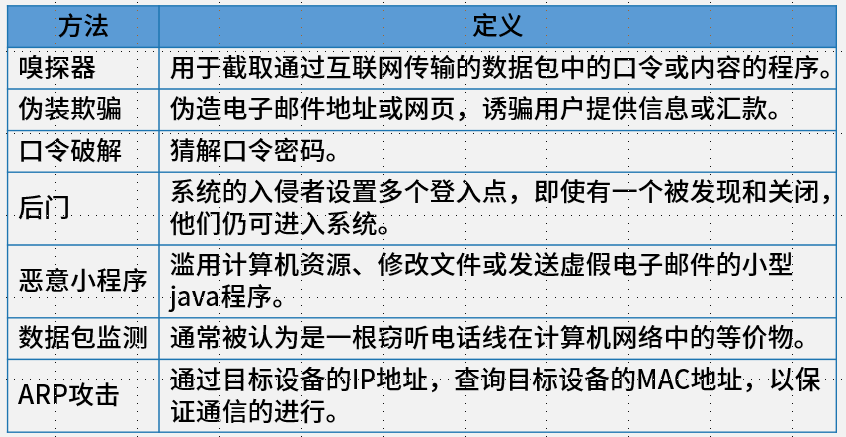

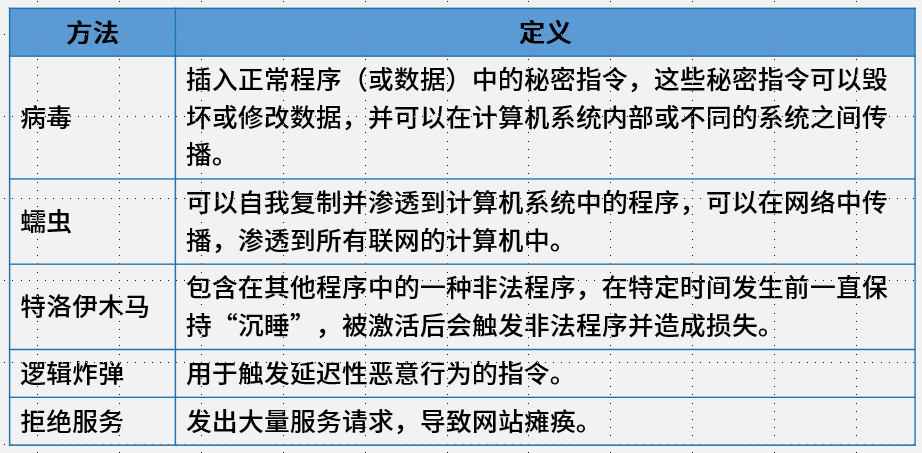

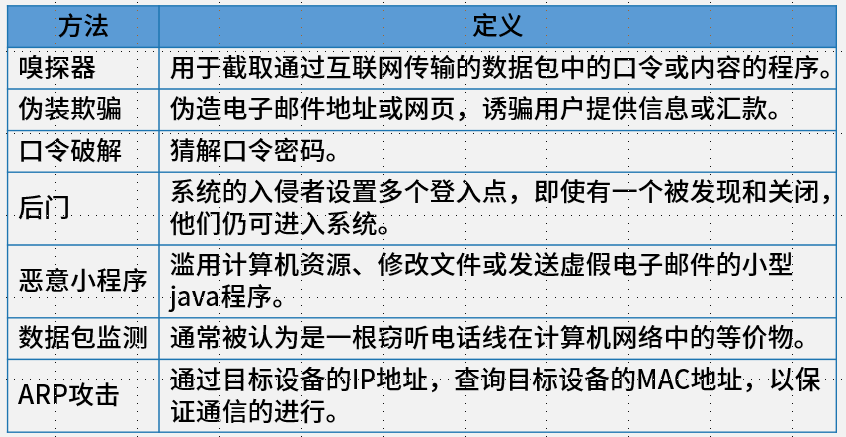

本题考查编程攻击的方法。

A描述的是特洛伊木马,B描述的是嗅探器,C描述的是后门,D描述的是蠕虫。

编程攻击方法中,属于“蠕虫”的是:( )。

A. 包含在其他程序中的一种非法程序,特定事件发生前一直保持“沉睡”,被激活后,会触发非法程序并造成损失

B. 用于截取通过互联网传输的数据包中的口令或内容的程序

C. 入侵者设置多个登入点,即使有一个被发现和关闭,他们仍可进入系统

D. 可以自我复制并渗透到计算机系统中的程序,可以在网络中传播,渗透到所有联网的计算机中

参考答案: D

详细解析:

本题考查编程攻击的方法。

A描述的是特洛伊木马,B描述的是嗅探器,C描述的是后门,D描述的是蠕虫。