参考答案:

【问题1】

(1)保密性:保密性是确保信息仅被合法用户访问,而不被泄露给非授权的用户、实体或过程,或供其利用的特性。即防止信息泄漏给非授权个人或实体,信息只为授权用户使用的特性。

(2)完整性:完整性是指所有资源只能由授权方或以授权的方式进行修改,即信息未经授权不能进行改变的特性。信息在存储或传输过程中保持不被偶然或蓄意地删除、修改、伪造、乱序、重放、插入等破坏和丢失的特性。

(3)可用性:可用性是指所有资源在适当的时候可以由授权方访问,即信息可被授权实体访问并按需求使用的特性。信息服务在需要时,允许授权用户或实体使用的特性,或者是网络部分受损或需要降级使用时,仍能为授权用户提供有效服务的特性。

【问题2】

(1)保密性

(2)完整性

(3)可用性、完整性、保密性

【问题3】

答:密钥管理包括密钥的产生、存储、分配、组织、使用、停用、更换、销毁等一系列技术问题。

【问题4】

明密文链接模式。

缺点:当Mi 或Ci 中发生一位错误时,自此以后的密文全都发生错误,即具有错误传播无界的特性,不利于磁盘文件加密。并且要求数据的长度是密码分组长度的整数倍,否则最后一个数据块将是短块,这时需要特殊处理。

详细解析:

1、密码学作为信息安全的关键技术,其安全目标主要包括三个非常重要的方面:保密性、完整性和可用性。保密性:保密性是确保信息仅被合法用户访问,而不被泄漏给非授权的用户、实体或过程,或供其利用的特性。即防止信息泄漏给非授权个人或实体,信息只为授权用户使用的特性。完整性:完整性是指所有资源只能由授权方或以授权的方式进行修改,即信息未经授权不能进行改变的特性。信息在存储或传输过程中保持不被偶然或蓄意地删除、修改、伪造、乱序、重放、插入等破坏和丢失的特性。可用性:可用性是指所有资源在适当的时候可以由授权方访问,即信息可被授权实体访问并按需求使用的特性。信息服务在需要时,允许授权用户或实体使用的特性,或者是网络部分受损或需要降级使用时,仍能为授权用户提供有效服务的特性。

2、根据保密性、完整性及可用性分析,抄袭作业是属于违反保密性,修改成绩是属于违反完整性,更改信息记录和登录口令导致无法访问属于违反可用性、完整性、保密性。

3、密码体制的安全应当只取决于密钥的安全,而不取决于对密码算法的保密。密钥管理包括密钥的产生、存储、分配、组织、使用、停用、更换、销毁等一系列技术问题。每个密钥都有其生命周期,要对密钥的整个生命周期的各个阶段进行全面管理。

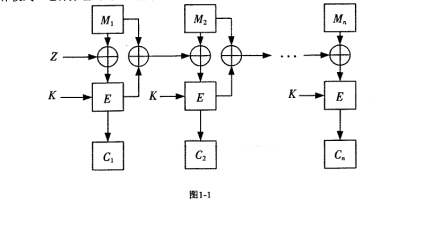

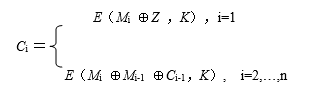

明密文链接模式:设明文M=(M1 ,M2 ,…,Mn),相应的密文C=(C1 ,C2 ,…,Cn),而

其中Z为初始化向量。

根据上式可知,即使Mi =Mj ,但因一般都有Mi-1 ⊕Ci-1 ≠Mj-1 ⊕Cj-1 ,从而

使Ci ≠Cj ,从而掩盖了明文中的数据模式。同样根据上式可知加密时,当Mi 或Ci 中发生一位错误时,自此以后的密文全都发生错误。这种现象称为错误传播无界。

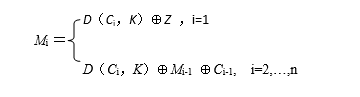

解密时有

同样,解密时也是错误传播无界。

其缺点:当Mi 或Ci 中发生一位错误时,自此以后的密文全都发生错误,即具有错误传播无界的特性,不利于磁盘文件加密。并且要求数据的长度是密码分组长度的整数倍,否则最后一个数据块将是短块,这时需要特殊处理。