参考答案:

【问题1】(3分)

无线局域网主要分为两大阵营:IEEE802.11标准体系和欧洲邮电委员会(CEPT)制定大HIPERLAN(High Performance Radio LAN)标准体系。

IEEE802.11标准是由面向数据的计算机局域网发展而来,网络采用无连接的协议;HIPERLAN标准是基于连接的无线局域网,致力于面向语言的蜂窝电话。

【问题2】(2分)

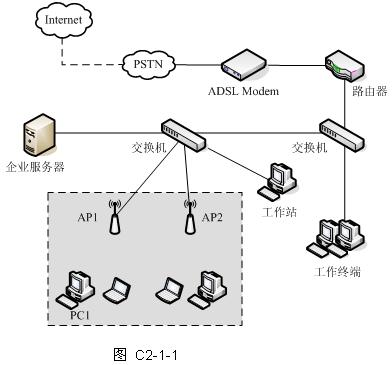

增加备份连接,提高连接的可靠性;同时也提高了用户连接Internet的速率。

【问题3】(2分)

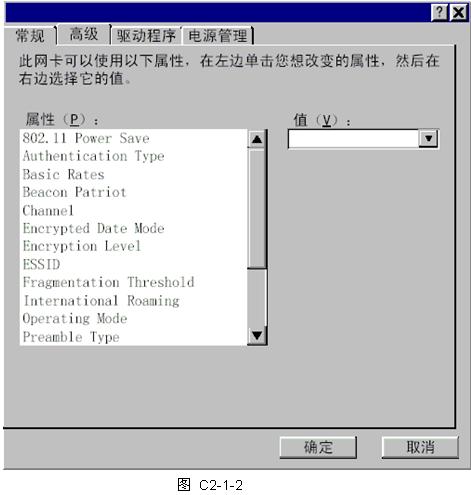

“Channel(频道)”

【问题4】(3分)

一种是基础设施网络(Infrastructure Networking),另一种是特殊网络(Ad Hoc Networking)。

在基础设施网络中,无线终端通过接入点(Access Point,AP)访问骨干网上的设备,或者互相访问。Ad hoc网络是一种点对点连接,不需要有线网络和接入点的支持,以无线网卡连接的终端设备之间可以直接通信。

基础设施网络(或Infrastructure)。

【问题5】(2分)

与AP1的ESSID相同。

【问题6】(3分)

RC4算法,40位(或64位)和128位。

详细解析:

无线局域网协议主要分为两大阵营:IEEE 802.11系列标准和欧洲的HiperLAN。其中 IEEE 802.11协议、蓝牙标准和HomeRF工业标准等是无线局域网所有标准中最主要的协议标准。这些协议和标准各有优劣,各有自己擅长的应用领域,有的适合于办公环境,有的适合于个人应用,有的则更适合家庭用户。

增加备份连接,提高连接的可靠性;同时也提高了用户连接Internet的速率。

对于无线局域网,Channel是非常稀缺的资源,每个AP只能够工作在非常有限的非重叠Channel上。同时,无线局域网工作的频段存在大量可能的干扰源,如雷达、微波炉等,它们将干扰AP的正常工作。通过Channel调整功能,可以保证每个AP能够分配到最优的信道,尽可能地减少和避免相邻Channel干扰,而且通过实时Channel检测,使AP实时避开雷达,微波炉等干扰源。

一种是基础设施网络(Infrastructure Networking),另一种是特殊网络(Ad Hoc Networking)。

在基础设施网络中,无线终端通过接入点(Access Point,AP)访问骨干网上的设备,或者互相访问。Ad hoc网络是一种点对点连接,不需要有线网络和接入点的支持,以无线网卡连接的终端设备之间可以直接通信。

基础设施网络(或Infrastructure)。

在早期的无线局与网设备中,把隐藏无线局域网的SSID(Service Set Identifier)作为一种加强无线局域网安全的手段。每一个无线局域网都存在一个SSID,用以区别不同的无线局域网,无线网卡设置了不同的SSID就可以进入不同的网络。SSID通常是由AP(Wireless Access Point),即无线访问接入点广播出来的,无线网卡可以查看到当前区域内的SSID。但处于安全考虑,AP也可以不广播SSID,此时用户就要手工设置SSID才能进入相应的网络。SSID技术可以将一个无线局域网分为几个需要不同身份验证的子网络,每一个子网络都需要独立的身份验证,只有通过身份验证的用户才可以进入相应的子网络,这样就可以允许不同的用户群组接入,并区别限制对资源的访问,防止未被授权的用户进入本网络。

WEP安全技术源自于名为RC4的RSA数据加密技术,以满足用户更高层次的网络安全需求。