参考答案:

【问题1】

(1)C (2)B

【问题2】

(3)H (4)B (5)D (6)邮件系统过滤、终端计算机安装防病毒软件、阻止非法外联、部署APT防护设备

【问题3】

(7)IP-SAN (8)FC-SAN 注(7)、(8)不分先后顺序

(9)部署成本:IP-SAN比FC-SAN成本低;传输效率:FC-SAN比IP-SAN传输效率更高。

【问题4】

技术优势:重构快、磁盘负载均衡、磁盘利用率高、易扩容、热备盘分散分布、LUN空间分散分布。

详细解析:

【问题1】

127.0.0.1是IPv4的一个保留地址, ping127.0.0.1一般作为测试本机TCP/IP协议栈是否正常,本例中,在终端A.上ping127.0.0.1不通,说明本机的TCP/IP协议栈故障,故空(1)处应填入“TCP/IP协议故障”(备选答案C);在终端B上能登录互联网即时聊天软件,说明与互联网连接正常,不存在链路故障和IP配置错误现象,但无法打开网页,一般是由于DNS配置不正确,输入的域名无法解析,使得网页无法打开,故空(2)处应填入 “DNS配置错误”(备选答案B)。

【问题2】

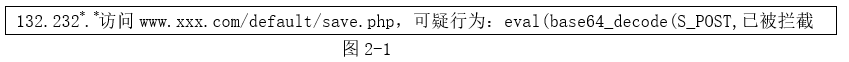

在网络攻击和渗透时,会利用文件上传漏洞上传一句话木马到目标网站,继而提权获取系统权限,窃取数据或者破坏信息系统。eval (base64_decode($_POST为典型的PHP一句话木马,eval()函数使括号内的字符串当作代码执行,base64_decode()函数对数据进行解码,$_POST[变量]表示使用POST方式接受变量参数值。PHP、ASP、ASPX编写的网站系统存在多种一句话木马形式,但其基本原理相同,应做好相应的防范。故图2-1访问日志所示为一句话木马攻击,空(3)处应填入“一句话木马”(备选答案H)。

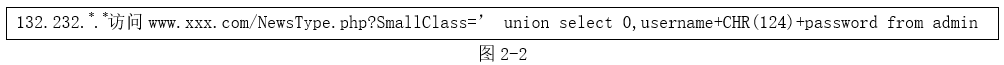

图2-2所示的访问日志中,在URL中以参数SmallClass值的形式注入SQL语句’ union select 0,username+CHR(124)+password from admin,通过GET方式传到服务器端,服务器端接收到该参数值后,有可能会拼接到对数据库操作的SQL语句中,执行后,通过报错、条件为真等方式,非法获取敏感信息或者绕过密码验证。故图2-2访问日志所示为SQL注入攻击,空(4)处应填入“SQL注入”(备选答案B)。

APT(Advanced Persistent Threat)攻击,即高级可持续威胁攻击,也称为定向威胁攻击,是有组织的,有明确目的性,长期综合运用多种攻击手段对特定目标进行渗透的活动。经常利用电子邮件获取内部网络或者操作系统权限,然后投送木马文件,并利用操作系统或者内部网络的漏洞,进行横向渗透,逐步接近目标,最终完成攻击计划。APT攻击除使用多种途径外,经常有计划地采用多个阶段穿透一个网络, 获取有价值的信息。上述案例中,攻击的过程包含:扫描探测(利用热点事件大量随机发送邮件,等待机会)→工具投送(邮件中携带含恶意宏的文件)→漏洞利用(利用操作系统漏洞,诱导用户执行宏)→木马植入(通过执行宏,在该计算机下载和执行木马后门程序)→远程控制→横向渗透→获取数据。有计划有预谋,通过多种手段和方法达到最终目的,为典型的APT攻击。故空(5)处应填入“APT”(备选答案D)。从上述可知,APT攻击较为隐蔽,单一手段无法较好地防范该类攻击,以上述案例为例,(1)应加强邮件系统防护和过滤,阻断通过邮件渗透和发起初步攻击;(2)终端计算机应安装防病毒软件,不明文件中含有宏时需谨慎执行,阻止木马程序运行;(3)通过上网行为管理、Web信誉管理、访问控制手段等阻止非法外链,使得无法远程下载木马程序,可以阻止对内网终端的远程控制;(4)加强内网安全防护,特别是重要部门的数据安全防护:(5)部署APT防护相关设备。

【问题3】

存储区域网络(SAN)是通过专用高速网将一个或多个网络存储设备和服务器连接起来的专用存储系统,依据其传输方式,分为FC-SAN和IP-SAN。从部署成本来说,FC-SAN 通过光纤通道连接服务器和存储系统,需要配备HBA卡、光纤交换机、FC光模块、光纤传输介质等设备和线缆,需花费较多费用购置上述设备,故其部署成本较高;IP-SAN通过IP以太网将存储系统和服务器连接起来,仅需要网卡和以太网交换机即可,使用的设备可以与内外网络共用,其购置费用较为便宜,故部署成本很低。从传输效率来说,目前IP网络主流的是1~ l0GE,FC网络主流的是8~ 16Gb/s,FC 网络传输速率更高(10GE 的IP网络和8Gb/s的FC网络传输速率相近);FC网络开销更小,网络延时更低,所以总体上来说,FC的传输效率更高。

【问题4】

RAID2.0为增强型RAID技术,把大容量磁盘先按照固定的容量切割成多个更小的分块,RAID组建立在这些小分块上,条带不再需要与磁盘进行绑定,而是“浮动”在磁盘之上,热备盘也不再是作为一整块磁盘存在,而是切割成多个更小的分块,分布在不同的磁盘上,可以称作热备块。RAID2.0 中,重构时不需要对垃圾块重构,不再整盘重构,由于需要重构的块分布在不同磁盘上,可以在多个磁盘上并发重构,这样重构速度会提高很多;RAID2.0 中逻辑卷分散分布,大范围跨物理磁盘,可以使多个磁盘分担负载,避免出现热点磁盘;当某块磁盘出现故障需要重构时,不用立即增加新磁盘,可以利用其他磁盘上空闲的数据块进行重构,有效利用磁盘空间;由于条带是基于块的,所以容易扩容,扩容后自动均衡分布。故RAID2.0较传统RAID的技术优势有:重构快、磁盘负载均衡、磁盘利用率高、易扩容、热备盘分散分布、LUN空间分散分布等。